密码策略

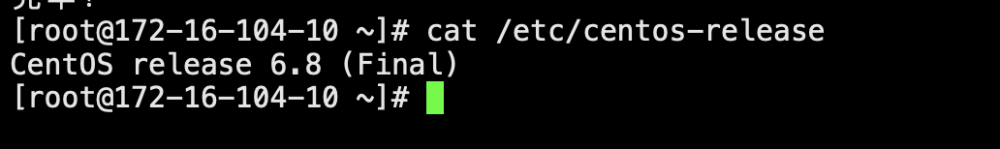

linux作为一个多用户的系统,我们还是不可避免的会去新增很多用户,我们不能保证每一个用户具有很好的安全意识,所以只能在用户的密码以及用户的远程访问上做一些限制,我们先介绍Linux用户密码策略;

关于密码策略,从简单的配置文件入手,对于Centos系列中使用pam认证机制不是本文的讨论范围;

配置文件:vim /etc/login.defs

#!bash

MAIL_DIR /var/spool/mail #邮件目录

PASS_MAX_DAYS 99999 #密码过期最大时间,99999代表永久有效

PASS_MIN_DAYS 0 #是否可修改密码,0代表可修改,非0代表多少天后修改

PASS_MIN_LEN 5 #密码最小长度,使用pam_creacklib module,这个参数不生效

PASS_WARN_AGE 7 #密码失效前多少天在用户登录时通知用户修改密码

UID_MIN 1000 #UID的最小值

UID_MAX 60000 #UID的最大值

SYS_UID_MIN 201 #系统UID的最小值

SYS_UID_MAX 999 #系统UID的最大值

GID_MIN 1000

GID_MAX 60000

SYS_GID_MIN 201

SYS_GID_MAX 999

CREATE_HOME yes #是否创建家目录

UMASK 077 #umask的值

USERGROUPS_ENAB yes #当值为yes,没有-g参数自动创建名称和用户名相同的组

ENCRYPT_METHOD SHA512 #加密方式

|

这个就是用户密码策略,我们可以通过修改配置文件来对用户密码策略进行修改,也可以通过命令来进行修改

chage:

参数 | 说明 |

-m | 密码可更改的最小天数,为0代表任何时候都可以修改 |

-M | 密码保持有效的最大天数 |

-w | 用户密码到期前,提前受到警告信息的天数 |

-E | 账号到期的日期,超过这个时间,账号就不能使用 |

-d | 上一次更改的日期 |

-i | 停滞时间,如果密码已过期多少天,账号不能使用 |

-l | 列出当前设置 |